②导入burp中的.cer证书

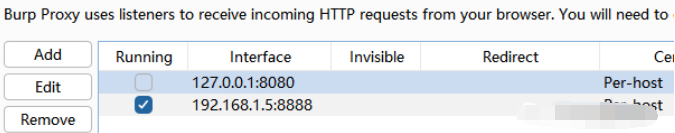

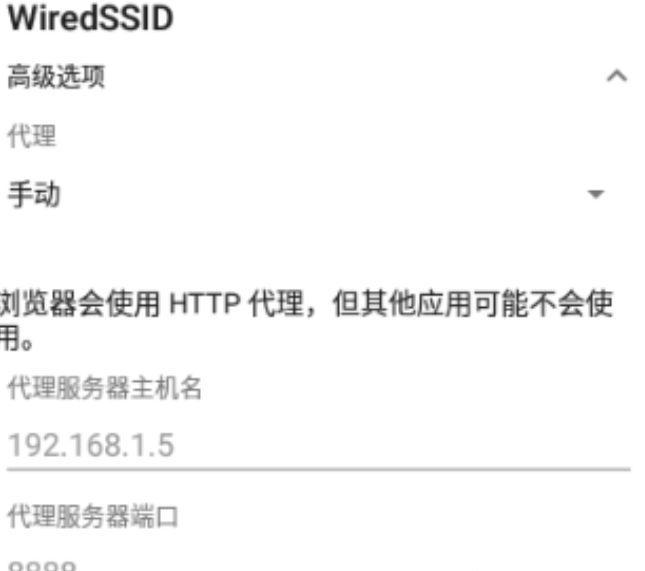

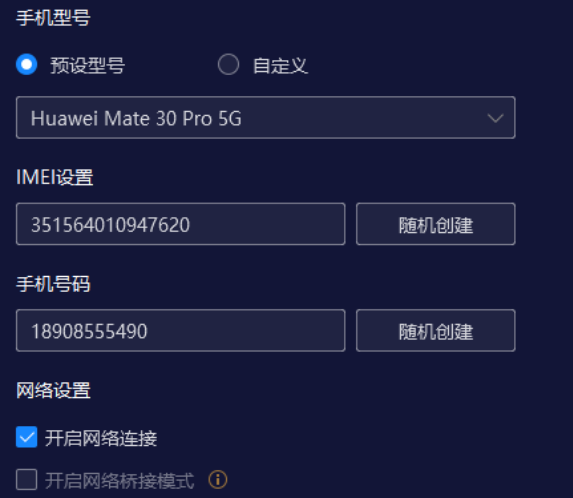

③模拟器配置

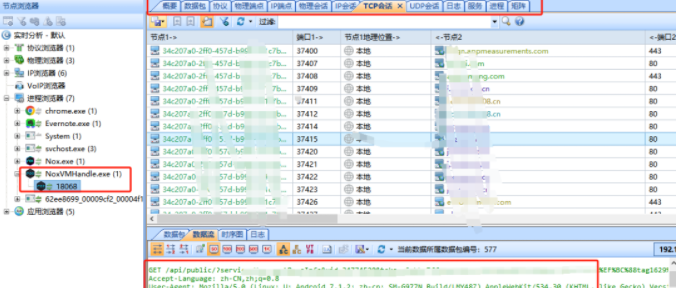

②模拟器模拟真机

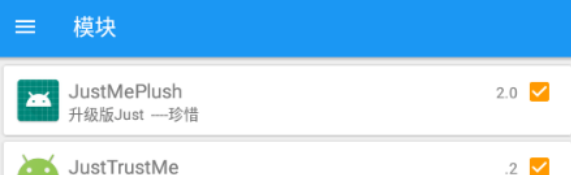

②激活模块

②通过Postern流量转发绕过

更多推荐内容

- AudioRelay 0.27.5 手机充当电脑音响 10 天前

- AIGC指令进阶课:AI思维培养与高效生活应用 12 天前

- DeepSeek全栈开发实战:AI应用落地全链路指南 12 天前

- 花生十三 2025网课资料全套合集 12 天前

- 网易云音乐小灯泡抽SVIP会员 13 天前

- Google外贸客户开发实战是一本非常实用的快速入门指南。 17 天前

- 星辰八字教程:基础到进阶全解析 20 天前

- AI办公与副业创收实战指南 20 天前

- 正统道学精要:百年集成50册 20 天前

- 配方技术分享-粽子配方多套 21 天前

文章采用: 《署名-非商业性使用-相同方式共享 4.0 国际 (CC BY-NC-SA 4.0)》许可协议授权。

版权声明:本站资源来自互联网收集,仅供用于学习和交流,请勿用于商业用途。如有侵权、不妥之处,请联系客服并出示版权证明以便删除!

微信怎么开通香港微信钱包?

« 上一篇

11-18

Adobe InDesign 2024 v19.0.1.205特别破解版

下一篇 »

11-17